Teljesen mindegy, hogy a normál otthoni hálózat védelméről, vagy csak egy kísérletezéshez összerakott rendszer hálózati védelméről van szó, a dolgot nem szabad félvállról venni - elvégre a kártevők túlnyomó többsége valamilyen módon az interneten keresztül érkezik. A Wi-Fi-kapcsolat ma már alap, azt viszont sokan nem tudják, hogyan kell jól beállítani a routert és az eszközöket, illetve milyen extra óvintézkedéseket lehet tenni annak érdekében, hogy elkerüljük és elhárítsuk a minden sarkon ott leselkedő veszélyeket.

Az alapokat azért remélhetőleg már mindenki kívülről fújja: változtasd meg a router admin jelszavát, a Wi-Fi-hálózat legyen titkosított egy biztonságos (megfelelően hosszú) jelszóval, a router, a PC és más csatlakozó eszközök szoftvere pedig legyen friss, hogy az esetlegesen megtalált biztonsági rések ne csak papíron, hanem a valóságban is be legyenek foltozva. Ha ezekre figyelsz, akkor van egy olyan hálózatod, ami többé-kevésbé megbízhatóan és biztonságosan működik.

A gondok akkor kezdődnek, amikor egyes eszközökhöz vagy szolgáltatásokhoz távoli elérésre is szükséged van, mert ebben az esetben úgy kell ajtót nyitni a felhő felé például a telefonon lévő alkalmazás számára, hogy azon mások ne tudjanak bejutni. Csak néhány példa: a Wi-Fi-s okosotthon eszközök tipikusan felhő segítségével működnek, de egy NAS-nál vagy egy saját felhőalapú szolgáltatás esetében is fontos lehet, hogy ne csak az otthoni hálózaton keresztül, hanem távolról is el tudd érni őket. Ebben a cikkben olyan fontos eszközöket mutatunk, amelyek segítségével hatékony védelmet alakíthatsz ki. Azt viszont tudni kell valamennyiről, hogy nem az egykattintásos "játék" kategóriába tartoznak, ezért sem használatuk, sem beállításuk nem feltétlenül triviális - telepítés után aprólékosan és körültekintően kell konfigurálnod őket.

OPNSense

A hálózati védelem központi eleme a tűzfal. Az otthoni felhasználók esetében ezt a funkciót általában a router látja el, több-kevesebb sikerrel. Általánosságban elmondható, hogy a szolgáltatói eszközök nem túl erősek a védekezésben - egy fokkal jobb, ha ezeket modem módba kapcsolod és a komoly munkát saját routerre bízod. Ha viszont még ennél is tovább mennél, profi védelmet alakíthatsz ki egy hardveres tűzfallal; ez egy olyan PC, amelynek dedikált feladata az internet és az otthoni hálózat közötti forgalom ellenőrzése, valamint - opcionálisan - az otthoni hálózat menedzselése. Egy ilyen gépet praktikusan a fiókban lévő alkatrészekből is össze tudsz válogatni, mert a rendszerkövetelmény nem túl vészes: már 1 GHz-es processzor, 4 GB RAM és minimális tárhely elegendő lehet. Persze szükséged lesz még egy szoftverre is: mi az OPNsense-t ajánljuk. Ez egy nyílt forráskódú és ingyenes tűzfal, valamint hálózatmenedzsment platform.

A FreeBSD operációs rendszerre élül, webes kezelőfelület segítségévél konfigurálható. Úgy alakították ki, hogy a kezdők is többé-kevésbé eligazodjanak benne, de azért a tanulási görbe laposabb a megszokottnál. Az OPNsense segítségével több szintű hálózati védelem alakítható ki: használhatsz tűzfalat, VPN-t, betörésmegelőző funkciókat, zónákat, IP-szűrést geolokációs alapon, és természetesen van forgalomszabályozás is. A platform az IPv4 és IPv6 protokollokat, valamint a Multi-WAN funkciót egyaránt támogatja, és van benne olyan áttekintő felület is, amivel a hálózat működését ellenőrizheted. Azaz minden adott ahhoz, hogy teljesen az egyedi igényekre szabd, hogyan vándorolnak az adatok a hálózaton.

Az OPNsense további előnye, hogy az eleve széles funkcióválasztékot, ha szükséges, beépülő modulok segítségével bővítheted.

Hálózati szegmentáció

Virtuális helyi hálózat (VLAN) létrehozása azért jó ötlet, mert segítségével a csatlakozó eszközök csoportba rendezhetők oly módon, hogy az egyes csoportok alapesetben nem képesek kommunikálni egymással - kivéve persze, ha ez valamiért cél lenne, mert ebben az esetben explicit engedélyezhető az átjárás a szétválasztott szegmensek között.

A virtuális helyi hálózat előnye, hogy praktikusan több alhálózat hozható létre ugyanazon a fizikai infrastruktúrán - hogy csak egy példát említsünk, a virtuális hálózat tulajdonképpen az is, ha az otthoni routerben bekapcsolod a vendég hálózatot. A VLAN legfontosabb előnye a biztonság: otthoni körülmények között például ajánlott három csoportba rendezni az eszközöket. Az első csoportba tartoznak a normál eszközök (PC, telefon, tablet stb.) - ezeknél nemcsak az fontos, hogy kilássanak az internetre, hanem az is, hogy egymással is tudjanak kommunikálni. A második szegmens lehet a vendég hálózat - így nem kell aggódni amiatt, hogy ha esetleg látogatók jönnek, és megosztjuk velük a Wi-Fi-t, akkor olyan helyre is elkalandozhatnak a helyi hálózaton, ami nem rájuk tartozik. A harmadik csoportba pedig az okoseszközök sorolhatók - így ha például valamelyik eszközt hackereknek sikerül feltörni, akkor sem mennek vele sokra, mert egy okoskonnektoron keresztül nem tudnak bejutni a számítógépre vagy a telefonra.

A VLAN azonban csak egy szolgáltatás, ha használni szeretnéd, akkor azt vagy a routeren tudod engedélyezni (feltéve, hogy a router támogatja), vagy pedig az előző pontban említett OPNsense tűzfal alkalmazásban konfigurálhatod.

Portmaster

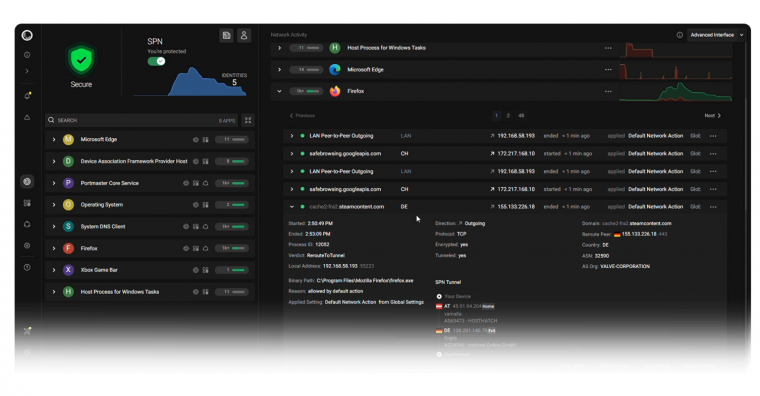

A Portmaster szintén a tűzfal kategóriában indul, ám ebben az esetben nem egy, a teljes hálózat védelmét szolgáló céleszközről van szó, hanem egy olyan szoftverről, amely egy adott PC-re telepítve annak biztonságáról gondoskodik. A Safing által fejlesztett Portmaster ugyanis egy alkalmazástűzfal, amely a Windows beépített tűzfalszolgáltatásainak hiányosságait pótolja: vele minden egyes programhoz részletes, akár dinamikusan változó szabályokat alkothatsz, eszközszinten biztonságos DNS-t állíthatsz be és természetesen folyamatosan ellenőrizheted azt is, hogy az egyes alkalmazások éppen hogyan viselkednek a hálózati kommunikációt illetően.

Távoli eléréshez VPN - és fix IP-cím!

Az otthoni hálózat biztonsága prioritás kell, hogy legyen - viszont vannak olyan esetek, amikor mégiscsak szükséged lehet arra, hogy valamilyen módon csatlakozz egy, az otthoni hálózaton "lógó" eszközre. Csak pár példa: el szeretnéd érni valamelyik hálózati meghajtót, csatlakoznál a NAS-ra, streaming szolgáltatást használnál, biztonsági mentést készítenél a mobilon lévő fotókról, belenéznél az okosotthon rendszer működésébe stb.

Ennek többféle módja is van; a maximális biztonságot viszont az összes módszer közül az jelenti, ha VPN-t, azaz virtuális magánhálózatot használsz. Ilyenkor a távoli eszköz és egy, az otthoni hálózaton lévő, de interneten keresztül is elérhető eszköz között közvetlen, titkosított kapcsolat jön létre, így a távoli eszköz is az otthoni hálózat részévé válik. Vagyis pontosan úgy tudod elérni a hálózati erőforrásokat, mintha csak az otthoni Wi-Fi-re csatlakoznál.

VPN-kapcsolat esetén az otthoni hálózat oldalán egy VPN-szerverre, a távoli eszköz oldalán pedig egy VPN-kliensre lesz szükséged. Az egyik legjobb, még ha nem is a legegyszerűbben konfigurálható alkalmazás a kategóriában az OpenVPN. A szerver lehet egy NAS, egy Raspberry PI vagy akár egy PC is - a telepítés vagy engedélyezés ezen az oldalon jellemzően kicsit bonyolult, viszont a klienst telefonra (tabletre) és PC-re pillanatok alatt telepítheted.

Tipp: abban az esetben, ha az internetszolgáltató NAT mögé bújtatta el a modemet, az OpenVPN nem fog működni, mert nem kapsz egyedi publikus IP-címet. Használd helyette a Tailscale-t!

Használj "saját" DNS-szervert

A DNS-szerver feladata az, hogy amikor beírod a böngésző címsorába az URL-t, akkor azt lefordítja IP-címre. Ha eddig nem tudtad, hogy mi az a DNS, és ebből adódóan nem is állítottad be sosem, akkor szinte biztos, hogy az internetszolgáltató saját DNS-szolgáltatását használod. Ha foglalkoztál már a beállításokkal, vagy HTTPS over DNS-t használsz, akkor jó eséllyel a Google, a Cloudflare vagy a Quad9 DNS-szolgáltatása az, amihez csatlakozol. Ez utóbbi három tényleg biztonságos, viszont nem igazán lehet testreszabni működésüket. Ha erre is szükség van, például azért, hogy hálózat szintjén blokkold a reklámokat, akkor jön képbe a Pi-Hole. Ez egy Linux alapú rendszerbe integrált helyi DNS-szolgáltatás, amelynek előnye az, hogy az IP-címeket szinte bármilyen szabály szerint tudod szűrni. A fent említett reklámblokkoló funkció mellett kiszűrheted például a felnőtt tartalmakat, illetve azokat az IP-címeket is, amelyek jellemzően adatgyűjtéshez vagy valamilyen kártevő működéséhez kapcsolódnak. Az IP-címek szűrését a Pi-Hole alapvetően letölthető listák alapján végzi, de saját IP-címeket is beállíthatsz természetesen, ha szeretnél.

A Pi-Hole mindezeken felül egy elég jó webes kezelőfelülettel is rendelkezik, amely segítségével folyamatosan nyomon követheted, hogy a rajta keresztül kommunikáló eszközök milyen DNS-kéréseket használnak.

Wireshark

A Wireshark nem lesz ismeretlen a PCW olvasói számára, hiszen több ízben is írtunk már róla: ez egy olyan szoftver, amely a hálózat biztonságához közvetett módon járul hozzá oly módon, hogy a hálózati forgalom mindenre kiterjedő elemzését teszi lehetővé. Segítségével elfoghatók és alaposan megvizsgálhatók a hálózati csomagok, a rengeteg szűrő pedig arra jó, hogy a több száz vagy több ezer csomag közül mindig megtaláld azt, amelyiket éppen ellenőriznéd. A Wireshark elsősorban hibakeresésnél hasznos: jó eséllyel kideríthető vele például az, hogy egyik vagy másik alkalmazás miért nem tud kommunikálni a hálózaton és/vagy az interneten keresztül, illetve egy interneten keresztül érkező támadás esetén az idegen adatcsomagokat is megtalálhatod vele, hogy közelebb kerülj a probléma megoldásához. A szoftver hátránya, hogy szakavatott szemeket igényel: ahhoz, hogy valóban hatékony eszközként tudd használni, először kicsit el kell mélyülnöd a hálózatok lelki világában.

Kali Linux

A Kali Linuxról sem most írunk először: ez egy olyan Debian alapú operációs rendszer, amit direkt a hálózatok tesztelésére és biztonsági megoldások fejlesztésére találtak ki. Több, mint 600 előre telepített biztonsági eszköz található benne (többek között a Wireshark, az Nmap és a Nessus), amivel a hálózat sebezhetőségeit tudod megkeresni, adott esetben pedig akár megoldást is találhatsz a problémákra azzal, hogy felderíted az okokat. A Kali Linux nyílt forráskódú és ingyenes.

Összegzés

Tökéletes hálózat nincs, a cikkben szereplő eszközökkel viszont hatékony védelmet alakíthatsz ki, valamint ellenőrizheted is, hogy vannak-e olyan részei az otthoni hálózatnak, amelyek egy kis figyelmet igényelnek. A bemutatott eszközök többségére viszont sajnos igaz, hogy az átlagosnál nehezebben konfigurálhatók, és az is, hogy profi használatukhoz az átlagosnál mélyebb tudás szükséges.