Habár harmadával csökkent a külföldi mobilinternetezés díja, és az unió teljesen el akarja törölni a tagországokon belüli adatroaming csomagokat, jelenleg vastagon a zsebébe kell nyúlnia annak, aki külföldön akar netezni. A probléma akkor is jelentkezik, ha az illető nem rendelkezik mobilnet-előfizetéssel, hiszen ekkor csak a nyilvános Wi-Fi-n keresztül tudja posztolni a nyaraláson készült képeket, megnézni a leveleit, értesülni az otthoni történésekről. A free Wi-Fi így több mint kecsegtető, a modern generáció tagjai úgy vágynak rá, mint mások a friss vízre, pedig használatának komoly biztonsági kockázatai vannak, így lehet, hogy az ingyenesség miatt komoly árat kell fizetnie annak, aki nem kellően elővigyázatos. A nyilvános hotspotok ugyanis nemcsak a turistákat, hanem a gyanútlan áldozatok személyes és pénzügyi információira is vadászó adattolvajokat is vonzzák.

Mindenki jelszava

A helyzeti előny a támadók oldalán van, mivel a Wi-Fi adatbiztonsága jelenleg még gyerekcipőben jár. A nyilvános hálózatok jelszóval védése is csak olyan védelmi vonalat ad, amit az adathalászok könnyedén megkerülhetnek, mivel egy adott kávézó, étterem vagy könyvtár titkos kódját bármely fizető vendég megkaphatja. Csak reménykedhetünk abban, hogy a router telepítője a kellően biztonságos WPA2 AES protokollt használja, nem a könnyen megkerülhető WPA TKIP vagy WEP megoldásokat.

Habár a WPA2 titkosítás is feltörhető, valójában a támadónak ekkor sokkal nagyobb erőforrás-befektetésre lesz szüksége, minta egy gyengébb protokollal védett hálózattal próbálkozna. A WEP védelme például egy könnyen beszerezhető szoftverrel vagy mobiltelefonos applikációval is kijátszható, ami nem csoda, mivel a protokollt anno otthoni használatra fejlesztették, és programozói leginkább a könnyű csatlakoztathatóságra és használatra összpontosítottak.

A WPA TKIP már keményebb dió, ám ez sem feltörhetetlen, mivel netszerte számos olyan program fellelhető, amit „dictionary attack” alapú támadásra fejlesztettek: a program végigpróbálja a benne tárolt összes jelszót – a jobb szótárak akár több gigabájtosak is lehetnek –, és ha egyezést talál, akkor a támadó sikerrel járt (emiatt is aggályos az iPhone biztonsági hibája). Ha a routerek tulajdonosai kellően erős jelszót állítanak be, és azt folyamatosan változtatják, akkor nem történhet nagy baj, ám ha ez a feltétel nem teljesül, akkor az adathalászok könnyen visszafejthetik a kulcsot. Publikus Wi-Fi-hálózatok védelmének legfontosabb elemét az üzemeltetők rögtön megdöntik, hiszen gyakorlatilag bárkinek elárulják a könnyen megjegyezhető jelszót, már ha egyáltalán van.

A leggyakoribb adattolvajtrükkök

Véssük az eszünkbe: ha nyilvános Wi-Fi-hálózatra csatlakozunk, pont ugyanolyan védtelenné válunk, mintha egy ismeretlen, sötét szobába meztelenül lépnénk be. Teljes mértékben az ott lévők jóindulatára bízzuk magunkat, reménykedve abban, hogy egyetlen rosszindulatú egyénnel sem találkozunk. Nagy a baj! Habár az elmúlt években nem készült Magyarországon felmérés a publikus Wi-Fi-vel kapcsolatban, egy 2010-es kutatás során brit tudósok 14 908 hálózatot tártak fel Londonban, amelyek közül 4746 titkosítás nélkül működött.

Eközben Manchesterben 2894-ból 870, míg Birminghamben 3753-ból 910 védtelen hálózatra akadtak. Emellett a szakemberek kíváncsiságtól vezérelve nyilvános hozzáférési pontokat helyeztek el a városokban, különböző helyeken, melyekhez a felhasználók tömegesen csatlakoztak, miközben pontosan nem tudhatták, hogy kinek a routerével van dolguk.

Ha Budapesten felállítottunk volna egy hotspotot, akkor vélhetően hasonló eredményt értünk volna el. Valójában ez az adathalászok egyik kedvenc támadási formája, azaz amikor forgalmas helyeken, esetleg kisebb vendéglátóhelyeken elhelyezik saját, csaliként funkcionáló hozzáférési pontjukat (Rogue Access Point), majd várják, hogy a gyanútlan felhasználók internet után vágyakozva rácsatlakozzanak. Ha ez megtörténik, akkor komolyabb erőbefektetés nélkül lehallgathatják az áldozatok hálózati forgalmát.

Fifikásabb megoldás a gonosz iker (Evil Twin) alkalmazása, mikor a támadó egy valós és jóindulatú hálózati eszközt klónoz, annak azonosítóját lemásolva. Ekkor az offline létből menekülni kívánó személyek a jól ismert eszközt fogják látni, amihez bátran csatlakoznak, arra nem is gondolva, hogy nem az eredeti routert látják. Ezt a megoldást nyilvános helyeken ritkán alkalmazzák, mivel le kellene állítaniuk a másik eszközt, hogy ne szúrjon hamar szemet a duplikálás.

Ezen felül további két támadásfajta képzelhető el, amelyek feltétele, hogy a támadó rendelkezzen a hálózati jelszóval (ami ugyebár nyilvános hálózatnál adott). Az egyik az ARP Poisoning, mikor az adathalász elterjeszti a hálózaton, hogy az adatforgalom valójában rajta folyik át, így utána könnyedén ellesheti a netezők személyes és főként pénzügyi adatait. A másik a DNS Poisoning: a támadó a DNS-lista manipulálásával elérheti azt, hogy egy bank internetes címét beírva az áldozat ne a bank oldalának IP-címét kapja meg, hanem a támadóét.

Így védjük magunkat

Remélhetőleg mindenkinek elvettük a kedvét a nyilvános Wi-Fi felelőtlen használatától. Szerencsére ha vigyázunk, alaposan bebiztosíthatjuk magunkat. Egyrészt figyeljünk operációs rendszerünk és szoftvereink – különösen a vírusvédelem – naprakészségére. Erősen ajánlott egy tűzfal használata is, főként ha végpontvédelmünk nem rendelkezik saját megoldással. Ez esetben legalább a Windows beépített védelmét tanácsos engedélyeznünk, ám jobb, ha egy ingyenes, de professzionális tűzfalat telepítünk; a Comodo, az Emsisoft (Online Armor) és a ZoneAlarm egyaránt jó választás. Ha gyakran élünk a publikus internetezés lehetőségével, akkor ne jegyeztessük meg a rendszerrel és a böngészővel jelszavainkat, mivel azok könnyen kiolvashatók, inkább jegyezzük meg őket, vagy alternatív megoldásként használjunk egy jelszókezelőt.

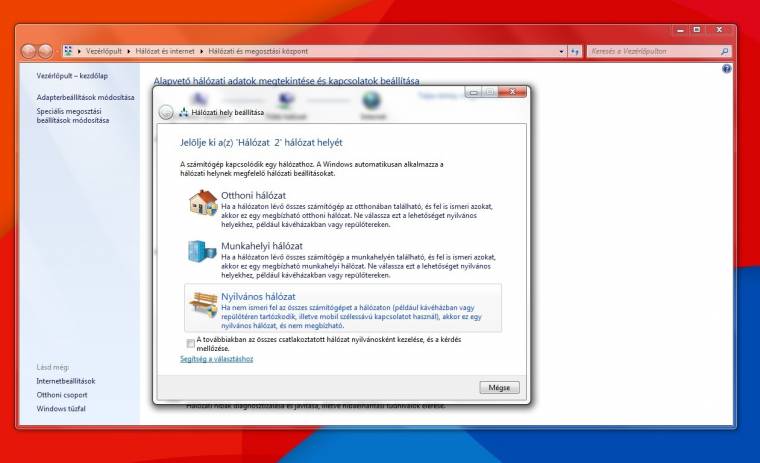

A csatlakozásnál figyeljünk arra, hogy a Windowson belül a „Nyilvános hálózat” kapcsolódást válasszuk, valamint ha több hotspot is elérhető, akkor a biztonságosabb protokoll irányába induljunk el. Csak emlékeztetésül: a legjobb a WPA2, utána jön a WPA, a WEP pedig olyan, mintha nem is lenne védelem. Miután csatlakozunk, lehetőleg ne bankoljunk, és fokozottan figyeljünk az URL-mezőre, nehogy egy hamis oldalra irányítsanak minket. Ha figyeljük a webcímet, azzal kihúzhatjuk az adathalászok méregfogát. Talán a legfontosabb, hogy alkalmazzunk VPN-szolgáltatást, amivel titkosíthatjuk tevékenységünket, így elrejthetjük azt a kíváncsi szemek elől.

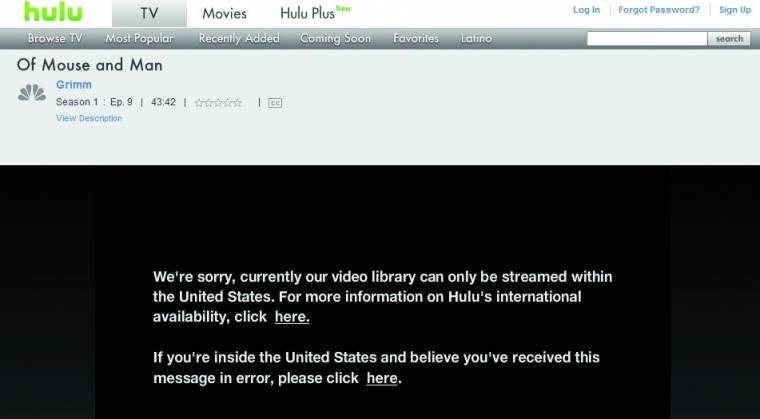

Ebben az esetben egy távoli szerverhez közvetlenül csatlakozhatunk biztonságos kapcsolaton keresztül, melynek kiépítése után az adathalász nem tud majd közbeékelődni. A szoftverek másik előnyös tulajdonsága, hogy ebben az esetben VPN-szerverünk fog kommunikálni a webszolgáltatásokkal, ezáltal például kiadhatjuk magunkat egy idegen ország lakosának, megkerülhetjük az internetcenzúrát, és elrejthetjük valós tartózkodási helyünket. Fontos, hogy mivel ez esetben minden adatunk a VPN-szerveren fog keresztülfolyni, csak megbízható szolgáltatást válasszunk.

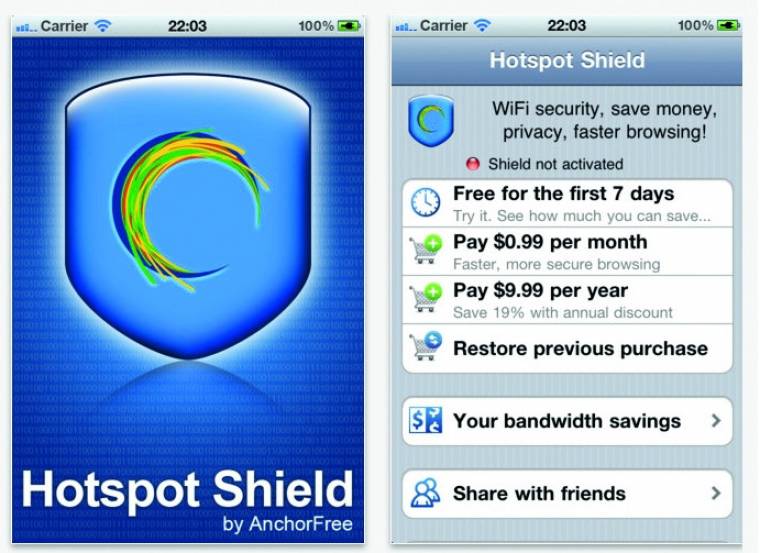

Szerencsére több jó megoldás is van a neten, melyek közül sok ingyeneset is találunk. Ilyen például a SecurityKiss, Hotspot Shield és TunnelBear is. Bár gyakori használat esetén – értsd nagyobb adatforgalomért – utóbbiakért is fizetnünk kell, egy gyors böngészés bőven belefér az ingyenes limitbe. Cserébe valamelyest csökken a sávszélességünk, de ezt a pirulát le kell nyelnünk, mivel így biztonságban tudhatjuk személyes és üzleti adatainkat, pénzünket.

Ha mobileszközről kapcsolódunk, akkor is érdemes élni a VPN-alkalmazások előnyeivel. A fenti listából a Hotspot Shield és a TunnelBear rendelkezik Android, iOS és Mac OS X verzióval is. Ne legyünk restek használni ezeket a szoftvereket, mivel egyrészt ingyenesek kisebb (értsd: 300 megabájt alatti) adatforgalom mellett, másrészt mindig kéznél lesznek, mikor szükség van rájuk.

Pont emiatt érezzük aggályosnak, hogy pletykák szerint a Mastercard, a Visa és a PayPal pénzügyile megpróbálja ellehetetleníti a VPN-szolgáltatókat. Ha az értesülések fedik a valóságot, akkor habár értjük azt, hogy az NSA-botrányra hivatkoznak az elérhető anonimitás miatt, valamint sok cégnek az is szemet szúrhat, hogy a felhasználók így megkerülhetik a felállított internetes határokat, de a megoldások remek és egyedüli eszközök arra, hogy a felhasználók biztonságban netezzenek egy publikus hálózaton, ami miatt nem szabad a kollektív bűnösség elvét alkalmazni.