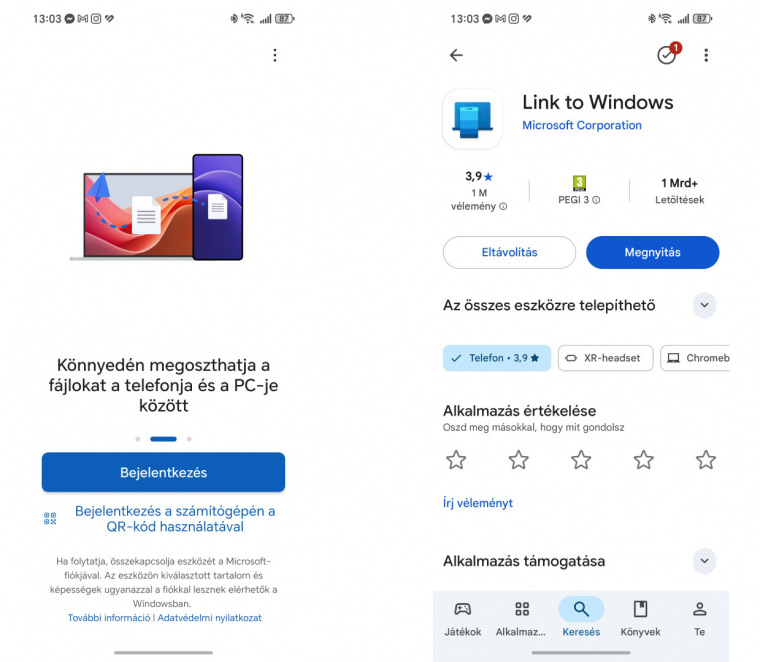

A kényelemnek ára van, és ezt most a Microsoft Link to Windows (Windows-összekapcsolás, Telefonkapcsolat stb.) felhasználói a saját bőrükön tapasztalhatják meg. A Cisco Talos kutatói egy olyan kiterjedt támadássorozatra bukkantak, amely idén januárban jelent meg és célzottan a Windows és az Android közötti kapcsolatot használja ki adatlopásra. A művelet középpontjában a CloudZ RAT (Remote Access Trojan) trójai áll, amely egy meglehetősen alattomos módszerrel fertőzi meg a célpontokat.

A támadás egy klasszikus pszichológiai hadviseléssel indul: a felhasználókat egy hamis ScreenConnect frissítés telepítésére veszik rá megtévesztő üzenetek, app-értesítések stb. formájában. Ez a távoli asztali elérést biztosító szoftver sok vállalati környezetben alapvetés, így egy "rutinfrissítés" nem feltétlenül kongatja meg a vészharangot.

A telepítő persze nem az, aminek mondja magát: valójában egy dropper, amely a háttérben, csendben behúzza a CloudZ kártevőt. Miután a trójai beágyazódott a rendszerbe, aktivizálódik és kapcsolatba lép a támadók szerverével, ahonnan további parancsokat és modulokat fogad.

A CloudZ önmagában is veszélyes, hiszen gond nélkül kiszipolyozza a böngészőkben tárolt hitelesítési adatokat, de az igazi feketeleves ezúttal még rosszabb. A malware képes letölteni egy "Pheno" nevű speciális plugint, amelyet kifejezetten a Microsoft Link to Windows app módosítására hegyeztek ki. Ez a modul monitorozza a Telefonkapcsolat applikációt, és módszeresen elszívja az ott található adatokat.

A probléma technikai súlyát az adja, hogy ezen a kapcsolaton keresztül a támadó gyakorlatilag mindenhez hozzáfér, amit te a PC-dről látsz: privát üzenetekhez, hívásnaplókhoz és ami a legkritikusabb, a kétlépcsős azonosításhoz (2FA) használt SMS-kódokhoz. Ha a Windowsod elesett, a támadónak már nem kell a telefonod fizikai feltörésével bajlódnia; a szinkronizációnak köszönhetően az asztali gépedről is kényelmesen átveheti az uralmat a fiókjaid felett.

A tanulság a szokásos: attól, hogy valami hivatalos frissítésnek látszik, még lehet átverés. A külső forrásból származó telepítők futtatása továbbra is az egyik legnagyobb biztonsági kockázat, különösen akkor, ha egy olyan alkalmazásnak adsz szabad kezet, amely "bejárást" biztosít a zsebedben lévő mobilhoz, amin minden, de tényleg minden személyes információdat tárolod.